这个工具以前使用的初衷是内网渗透,需要将内网ssh端口转发到外网服务器上。但这个工具同样适用于运维工程师进行远程内网维护。

当然这一切的前提是内网可以访问外网,检测方法当然就是直接ping 一个外网IP即可。

这个工具之前折腾了很久发现有点不稳定,断掉无法重新连接,昨晚重新调整了下命令参数总算可以正常使用,稳定性妥妥的。

linux版lcx工具下载

linux版lcx端口转发2016.6.10 – 12.04 Kb

lcx使用方法:

Usage:./portmap -m method [-h1 host1] -p1 port1 [-h2 host2] -p2 port2 [-v] [-log filename]

-v: version

-h1: host1

-h2: host2

-p1: port1

-p2: port2

-log: log the data

-m: the action method for this tool

1: listen on PORT1 and connect to HOST2:PORT2

2: listen on PORT1 and PORT2

3: connect to HOST1:PORT1 and HOST2:PORT2

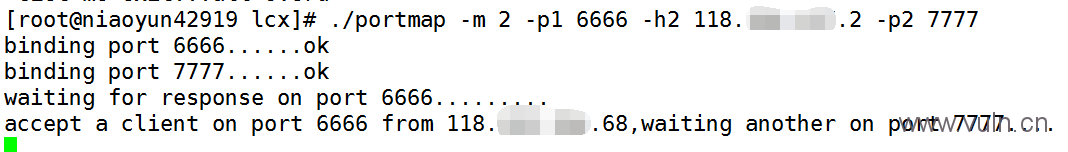

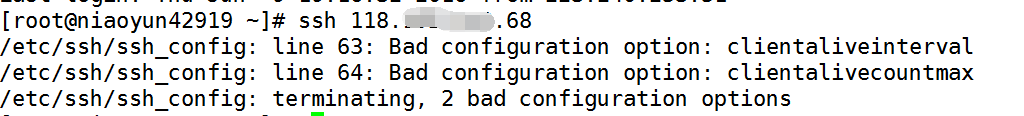

先在外网中转服务器运行:

./portmap -m 2 -p1 6666 -h2 118.*.*.2 -p2 7777

注:端口可自行指定

开始监听6666传来的数据,然后监听7777端口提供访问

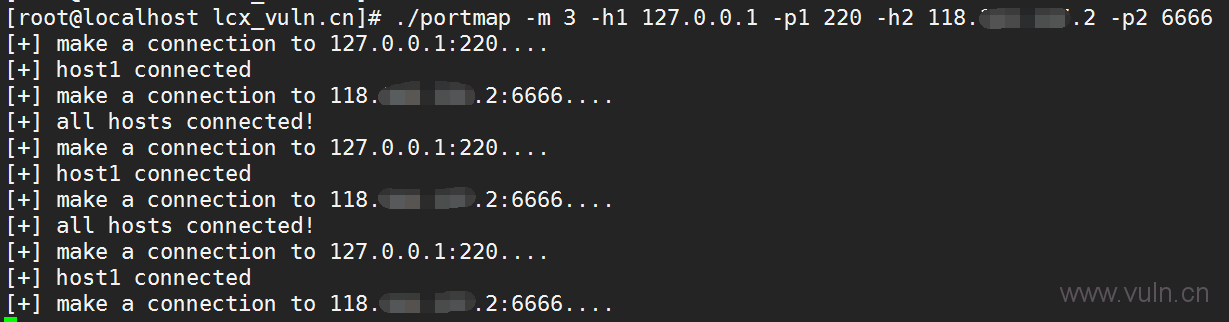

再在内网需要转发的机器上运行:

./portmap -m 3 -h1 127.0.0.1 -p1 22 -h2 118.*.*.2 -p2 6666

将本地22端口转发到外网机器上的6666端口

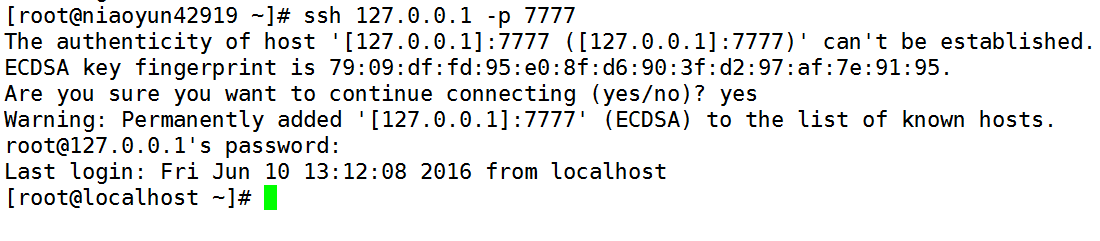

使用外网连接

如在外网服务器上连接本地7777端口:

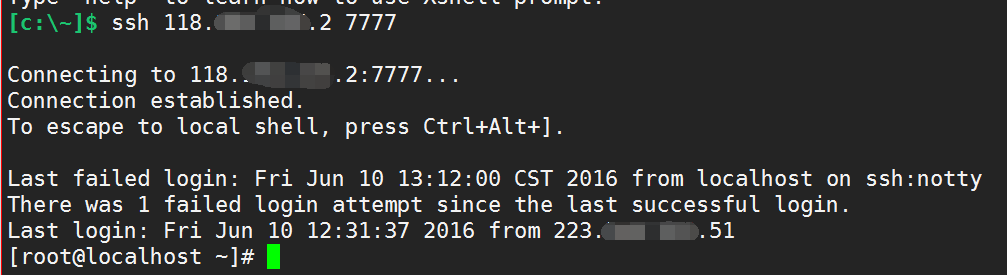

在任何位置连接外网ip的7777端口

那么问题来了,哪来的外网ip?

- 可以直接使用路由器中的DMZ功能,但是局限性太多,而且相当不稳定。

- 如果你有云服务器那就都不事了

- 如果你认识我,可以找我借。

如果你也是从事网络安全,对内网渗透有一定研究,欢迎交流,毕竟我还是个菜B(●’◡’●)

![扫一扫本文二维码,分享给大家 linux下内网端口转发工具:linux版lcx [实现远程内网维护]](https://www.vuln.cn/wp-content/themes/wpgo/caches/56c0e8c0595842af6d97dd4e3a0a7b69.jpg)

![Connectify Dispatch指定程序使用指定网卡[运维神器]](http://www.vuln.cn/wp-content/uploads/2016/11/1.jpg)

![网站备案流程_网站备案需要什么[简单明了解决备案各种问题]](http://www.vuln.cn/wp-content/uploads/2014/03/topleft.gif)

![最新BurpSuite 1.7.32 破解版[注册机]下载【无后门版】](http://www.vuln.cn/wp-content/uploads/2018/02/ee462f76d3e2440f67041f92499c36ae.png)

![php一句话后门的几种变形分析[preg_replace函数]](http://www.vuln.cn/wp-content/uploads/2016/11/11.jpg)

![[网盘下载] GB/T 23031. 1 — 2022 工业互联网平台 应用实施指南 第一部分:总则.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/3faee12ec28ab59793fbe1c203b8363f.png)

![[网盘下载] GB/T 41870-2022 工业互联网平台 企业应用水平与绩效评价.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/4ec246e126c4f3a41d9ced588c790998.png)

![[网盘下载] GB/T 36323-2018 信息安全技术 工业控制系统安全管理基本要求.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/f6adb0f6fa49a734846c5873d178bfbc.png)

![[网盘下载] GB/T 32919 -2016 信息安全技术 工业控制系统安全控制应用指南.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/da9420e72b7af6bfb4fa273884dcefc1.png)

云悉指纹

云悉指纹