2016-10-24

8847

0

原文地址:http://drops.wooyun.org/tools/15000

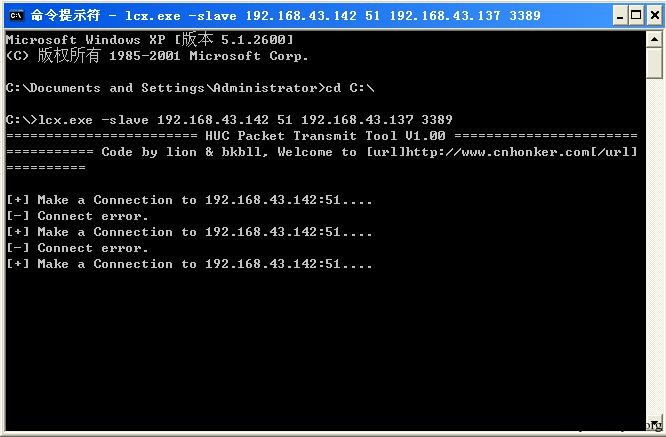

最近一段时间内网渗透做的比较多,刚好今天比较有时间,就总结一下内网中转发的一些工具的使用。这里主要介绍了lcx、nc 、sSocket、tunna、reGeorg几款平时用的比较多的工具,网络上也有很多关于他们的介绍,而且也非常不错,但是并没有统一…继续阅读 »

2016-10-24

7407

0

原文地址:http://drops.wooyun.org/tips/7547

0x00 前言

上篇测试了中间人攻击利用框架bettercap,这次挑选一款更具代表性的工具——mimikatz

(更多…)

2016-10-24

7096

0

原文地址:http://drops.wooyun.org/tips/12560

0x00 背景

在乌克兰电力系统被攻击之后,最近又爆出该国机场也遭受网络袭击。罪魁祸首都是黑暗力量(BlackEnergy),BlackEnergy是何方神圣?为何有如此神通?BlackEnergy是最早出现在2007年的一套恶意软件,后来出现了专门针对乌克兰政府机构…继续阅读 »

2016-10-24

4324

0

原文地址:http://drops.wooyun.org/web/3910

0x00.前言

目前由重复发包造成的问题主要有撞库,爆破等。而随着泄漏密码的越来越多,这一类问题造成的影响也越来越严重,随之大部分网站都做了对重复发包的防护。但是也有部分防护不完善,可以进行绕过。

(更多…)

2016-10-24

6538

0

原文地址:http://drops.wooyun.org/tips/12681

0x00 简介

分布式扫描好多人都写过,例如:

burp的sqli插件

Matt前辈的http://zone.wooyun.org/content/24172

猪猪侠前辈的http://zone.wooyun.org/content/21289

Ver007前辈的http://zone.wooyun.org/content/24333

0x_Jin前辈的http://zone.wooyun.org/content/24341

填上个坑…继续阅读 »

2016-10-24

3560

0

原文地址:http://drops.wooyun.org/%e8%bf%90%e7%bb%b4%e5%ae%89%e5%85%a8/12313

0x00 前言

从事互联网安全研究有些年了,研究杀毒软件,安全套装,防火墙,IPS之类的监控设备也有一段时间了,开始对现有和下一代安全防护有一点自己的想法,并且开始琢磨更为安全的架构,致力于让互联网更…继续阅读 »

2016-10-24

18492

0

原文地址:http://drops.wooyun.org/mobile/2503

0x00 前言

随着科技发展,手机的智能化也逐渐的进步。同时移动终端又成为了黑客们热衷与捣腾的一块乐土。

如今几乎每人一部智能手机,让手机病毒和针对手机软件攻击的漏洞是如鱼得水一般。

下面我就给各位对比一下两款比较有…继续阅读 »

2016-10-24

4613

0

原文地址:http://drops.wooyun.org/tips/78

最近看了一些文章,比如利用TTL 判断G*F*W,或者一些奇怪设备的位置,特做一个实验,看一下TTL 及TRACERT 。 TRACERT 大概的原理,就是通过发送不断+1 的TTL(TIME TO LIVE)的ICMP REQUEST到达最终设备,最后由最终设备返回ICMP REPLY(中间经过的设备…继续阅读 »

2016-10-24

3900

0

原文地址:http://drops.wooyun.org/papers/1381

0x00 背景

原作者:Sean Cassidy 原作者Twitter:@ex509 原作者博客:http://blog.existentialize.com 来源:http://blog.existentialize.com/diagnosis-of-the-openssl-heartbleed-bug.html

当我分析GnuTLS的漏洞的时候,我曾经说过,那不会是我们看到的最后一个TLS栈上的严重b…继续阅读 »

2016-10-24

4165

0

原文地址:http://drops.wooyun.org/papers/7506

0x00 前言

文章对应着CVE-2015-{1538,1539,3824,3826,3827,3828,3829}7个CVE,具体映射关系目前不明。此次安全漏洞号称影响“95%”安卓手机的安全。通过跟进此次漏洞的攻击面来看,这种说法毫不夸张,外界报道的关于一个彩信就直接打下机器的说法…继续阅读 »

![Connectify Dispatch指定程序使用指定网卡[运维神器]](http://www.vuln.cn/wp-content/uploads/2016/11/1.jpg)

![网站备案流程_网站备案需要什么[简单明了解决备案各种问题]](http://www.vuln.cn/wp-content/uploads/2014/03/topleft.gif)

![最新BurpSuite 1.7.32 破解版[注册机]下载【无后门版】](http://www.vuln.cn/wp-content/uploads/2018/02/ee462f76d3e2440f67041f92499c36ae.png)

![php一句话后门的几种变形分析[preg_replace函数]](http://www.vuln.cn/wp-content/uploads/2016/11/11.jpg)

![[网盘下载] GB/T 23031. 1 — 2022 工业互联网平台 应用实施指南 第一部分:总则.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/3faee12ec28ab59793fbe1c203b8363f.png)

![[网盘下载] GB/T 41870-2022 工业互联网平台 企业应用水平与绩效评价.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/4ec246e126c4f3a41d9ced588c790998.png)

![[网盘下载] GB/T 36323-2018 信息安全技术 工业控制系统安全管理基本要求.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/f6adb0f6fa49a734846c5873d178bfbc.png)

![[网盘下载] GB/T 32919 -2016 信息安全技术 工业控制系统安全控制应用指南.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/da9420e72b7af6bfb4fa273884dcefc1.png)

云悉指纹

云悉指纹

最新评论

陆邀请码

test那个配置文件的路径在哪里啊

小山支持

Big Tree我和你一样的反应

8848666